Blog Zscaler

Ricevi gli ultimi aggiornamenti dal blog di Zscaler nella tua casella di posta

IscrivitiSecondo il report del 2023 di ThreatLabz i malware diretti all’IoT sono aumentati del 400%

Introduzione

Questo articolo fornisce una breve sintesi dei punti principali del Report del 2023 di Zscaler ThreatLabz sulle minacce alle risorse IoT e OT aziendali.

Il nostro report esplora la crescita del traffico dei dispositivi IoT (Internet of Things) e dei relativi attacchi malware analizzando il modo in cui vulnerabilità legacy, dispositivi colpiti da attacchi mirati e settori specifici abbiano assunto un ruolo centrale nella narrativa sulla sicurezza dell'IoT e della tecnologia operativa (OT). Prosegue poi delineando le best practice per la sicurezza IoT e le linee guida pratiche per prevenire gli attacchi malware all'IoT.

Questo report illustra inoltre le strategie da adottare per assicurare la resilienza degli ambienti OT, evidenziando il modo in cui la trasformazione digitale ha favorito la convergenza tra IoT e OT in settori critici come l'industria manifatturiera e i servizi di pubblica utilità.

Incremento del traffico dei dispositivi connessi e degli attacchi malware diretti all'IoT

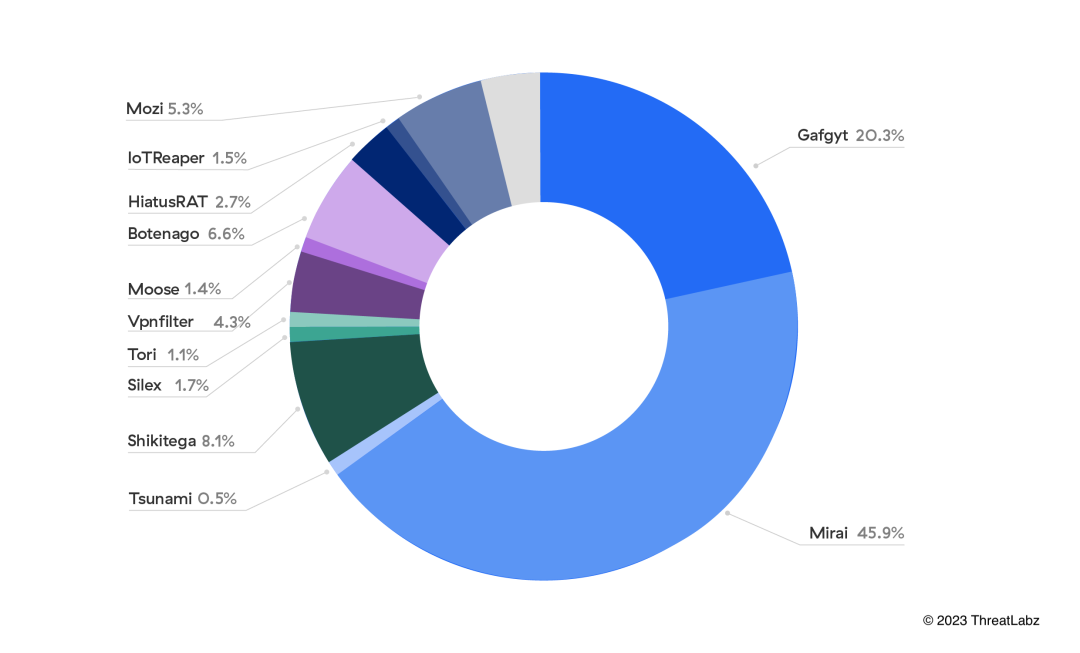

La ricerca condotta da ThreatLabz indica chiaramente che l'adozione dell'IoT continua a crescere, evidenziata da un aumento del 18% del traffico dei dispositivi IoT rispetto alle valutazioni precedenti del 2021. Tuttavia, questo ecosistema IoT in espansione porta con sé alcune sfide. Il team ThreatLabz ha analizzato circa 300.000 attacchi bloccati contro i dispositivi IoT e ha riscontrato un preoccupante incremento degli attacchi malware, pari al 400%. L'attività delle botnet continua a dominare, e le famiglie di malware Mirai e Gafgyt sono coinvolte nel 66% dei payload degli attacchi.

Figura 1: le principali famiglie di malware che colpiscono l'IoT osservate nel cloud Zscaler da gennaio a giugno del 2023

Il settore manifatturiero è in testa per il traffico IoT specifico e gli attacchi malware

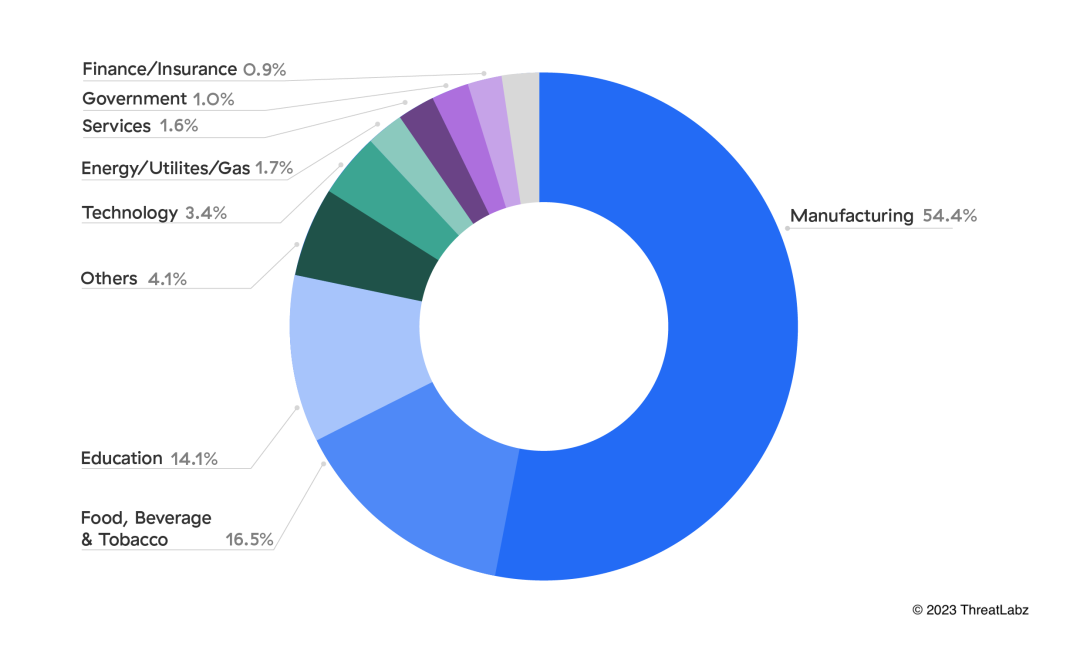

Il settore manifatturiero è in testa per numero di singoli dispositivi IoT colpiti, quasi triplicando il valore registrato negli altri settori. L'impennata nell'adozione di queste tecnologie sottolinea l'interesse del settore per l'automazione avanzata e la digitalizzazione, e lo rende un apripista nell'utilizzo dell'IoT per migliorare l'efficienza produttiva, la qualità del prodotto e l'innovazione nell'era dell'Industria 4.0, anche conosciuta come Quarta Rivoluzione Industriale. L'Industria 4.0 è caratterizzata dall’integrazione delle tecnologie digitali e dei processi industriali. I dispositivi IoT sono il fulcro dell'Industria 4.0, in quanto forniscono dati e connettività in tempo reale lungo tutta la catena di produzione. La convergenza dei dispositivi e dei dati IoT nei sistemi OT esistenti sta trasformando le operazioni industriali.

La crescita esplosiva dell'innovazione tecnologica e dei dispositivi IoT nell'industria manifatturiera ha reso questo settore un obiettivo primario per gli attacchi malware.

In media, in una settimana questo settore viene preso di mira da più del triplo del numero di attacchi rispetto a qualsiasi altro settore. I clienti del settore manifatturiero sono infatti i bersagli del 54,5% degli attacchi malware.Data la bassa tolleranza alle interruzioni operative, questo settore risulta molto redditizio e invitante per gli attacchi malware. Inoltre, gli attacchi ai clienti dell'industria manifatturiera possono avere effetti a catena che si ripercuotono su altri settori, come:

- catena di approvvigionamento e logistica;

- difesa e sicurezza nazionale;

- finanza;

- vendita al dettaglio;

- tecnologia;

- edilizia e settore immobiliare.

Figura 2: spaccato dei settori presi di mira dagli attacchi malware all'IoT

Oltre a mettere a repentaglio i sistemi IoT, l'elevato volume di attacchi rappresenta anche una seria minaccia per i processi OT. Gli attacchi alle infrastrutture OT possono portare a gravi interruzioni delle operazioni industriali critiche e, in alcuni casi, persino mettere a rischio vite umane.

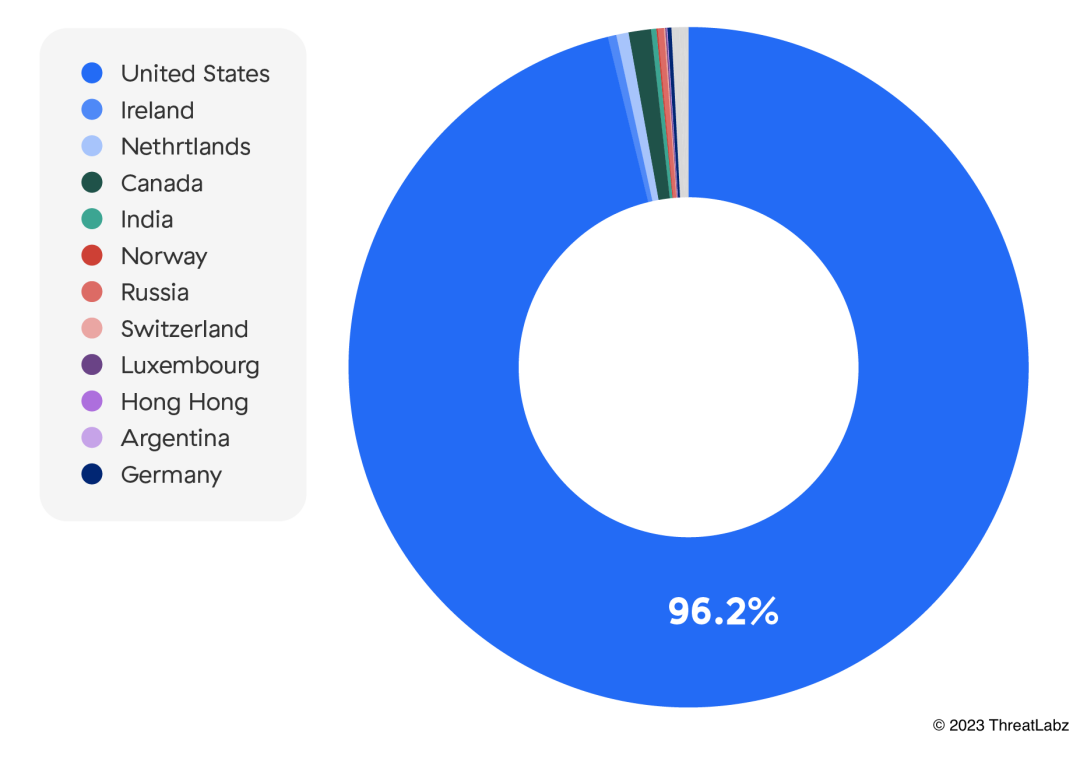

Gli Stati Uniti attraggono il maggior numero di operatori di malware

Gli Stati Uniti vantano un'infrastruttura digitale solida e interconnessa che attrae gli operatori di malware di tutto il mondo. La vasta rete e l'ecosistema tecnologico avanzato del Paese offrono opportunità senza precedenti per la distribuzione efficiente dei malware, consentendo agli aggressori di generare caos con un impatto molto esteso e di compromettere un'ampia varietà di sistemi al fine di sfruttare le vulnerabilità e diffondere software dannosi.

Figura 3: i principali Paesi presi di mira dai malware diretti all'IoT

Le best practice per la sicurezza IoT/OT

Ecco un'anteprima delle best practice per l'IoT e l'OT definite dal nostro team di esperti di sicurezza informatica. Per l'elenco completo, scarica una copia gratuita del Report del 2023 di ThreatLabz sulle minacce all'IoT e all'OT.

Preserva una visibilità totale sui dispositivi IoT.

Per proteggere i dispositivi IoT è necessario sapere quali dispositivi sono connessi alla rete e cosa stanno facendo. Ottieni la massima visibilità su tutti i dispositivi IoT, inclusi i dispositivi non gestiti, con soluzioni che analizzano i log di rete per monitorare le comunicazioni e le attività. La visibilità totale e la consapevolezza di ciò che è connesso alla rete in ogni momento sono elementi fondamentali, indipendentemente dalla posizione dei dispositivi.

Proteggi le credenziali di amministrazione e abilita l'MFA.

L'autenticazione a più fattori (MFA) richiede agli utenti di inserire una modalità di verifica secondaria oltre alla propria password. Questo ulteriore livello di sicurezza può impedire agli aggressori che hanno ottenuto le credenziali di accedere agli account utente, bloccando quindi il movimento laterale delle minacce dai dispositivi degli utenti compromessi.

Offri ai dipendenti un training sulla sicurezza dei dispositivi IoT.

Offri ai dipendenti una formazione sui rischi derivanti dalla connessione di dispositivi non autorizzati alla rete, incoraggiali a segnalare i nuovi dispositivi che decidono di collegare e offri corsi di formazione sulla sicurezza che li aiutino a identificare ed evitare gli attacchi.

Implementa un'architettura di sicurezza zero trust.

Elimina l'attendibilità implicita sia per l'IoT che per l'OT.Applica la segmentazione con l'accesso a privilegi minimi per garantire che utenti e dispositivi accedano solo a ciò di cui hanno bisogno. Tutti i dispositivi dello shadow IoT non autorizzati che necessitano di un accesso a Internet dovrebbero essere sottoposti all'ispezione del traffico e, idealmente, l'accesso ai dati aziendali deve essere bloccato tramite un proxy.

Lo zero trust è fondamentale anche per prevenire i periodi di inattività non pianificati e garantire la massima produttività nei sistemi industriali. Questo approccio consente di ridurre al minimo la superficie di attacco, eliminare il movimento laterale e accelerare la convergenza tra OT e IoT.

Conclusione

La convergenza tra IoT e OT rappresenta un punto cruciale dell'evoluzione della tecnologia e dell'industria, trainata dalla crescente adozione dell'IoT, dalla connettività e dall'innovazione. Tuttavia, come abbiamo visto, apre anche le porte a nuove minacce informatiche, che sono in grado di interrompere le operazioni critiche, come discusso nel Report del 2023 di Zscaler ThreatLabz sulle minacce alle risorse IoT e OT aziendali.

Guardando al futuro, è fondamentale rimanere vigili e proattivi nell'implementare misure di sicurezza che garantiscano la protezione del nostro mondo digitale e interconnesso. Zscaler ThreatLabz pubblica questo report ogni anno per aiutare le organizzazioni a comprendere l'importanza dell'adozione di solide misure di sicurezza e di protezione per salvaguardare il nostro futuro sempre più connesso.

Questo post è stato utile?

Ricevi gli ultimi aggiornamenti dal blog di Zscaler nella tua casella di posta

Inviando il modulo, si accetta la nostra Informativa sulla privacy.