Zscaler + Splunk

Splunk e Zscaler offrono una soluzione zero trust potente, semplice e integrata, che fornisce alle imprese cloud-first una sicurezza senza pari.

Il rischio della forza lavoro flessibile

Il lavoro flessibile supportato dal cloud può migliorare significativamente la produttività, ma cercare di preservare la sicurezza degli ambienti cloud con strumenti legacy può creare punti ciechi nella visibilità e lacune nella protezione, che a loro volta si traducono nell'accrescimento dei rischi aziendali. Per adottare il cloud in modo sicuro e senza rischi e supportare efficacemente il lavoro flessibile, è necessaria un'architettura zero trust.

I log di Zscaler sono formattati per Splunk, e questo consente ai team responsabili della sicurezza di ricercare e identificare le minacce emergenti.

L'integrazione con Splunk SOAR favorisce l'arricchimento automatico dei casi e la risposta alle minacce.

L'integrazione tra Splunk Cloud e Zscaler CloudNSS elimina la necessità di gestire la pipeline di logging, in modo che i team responsabili della sicurezza possano concentrarsi sui dati.

Zscaler CloudNSS abilita la connettività sicura verso Splunk Cloud senza la necessità un'infrastruttura da gestire.

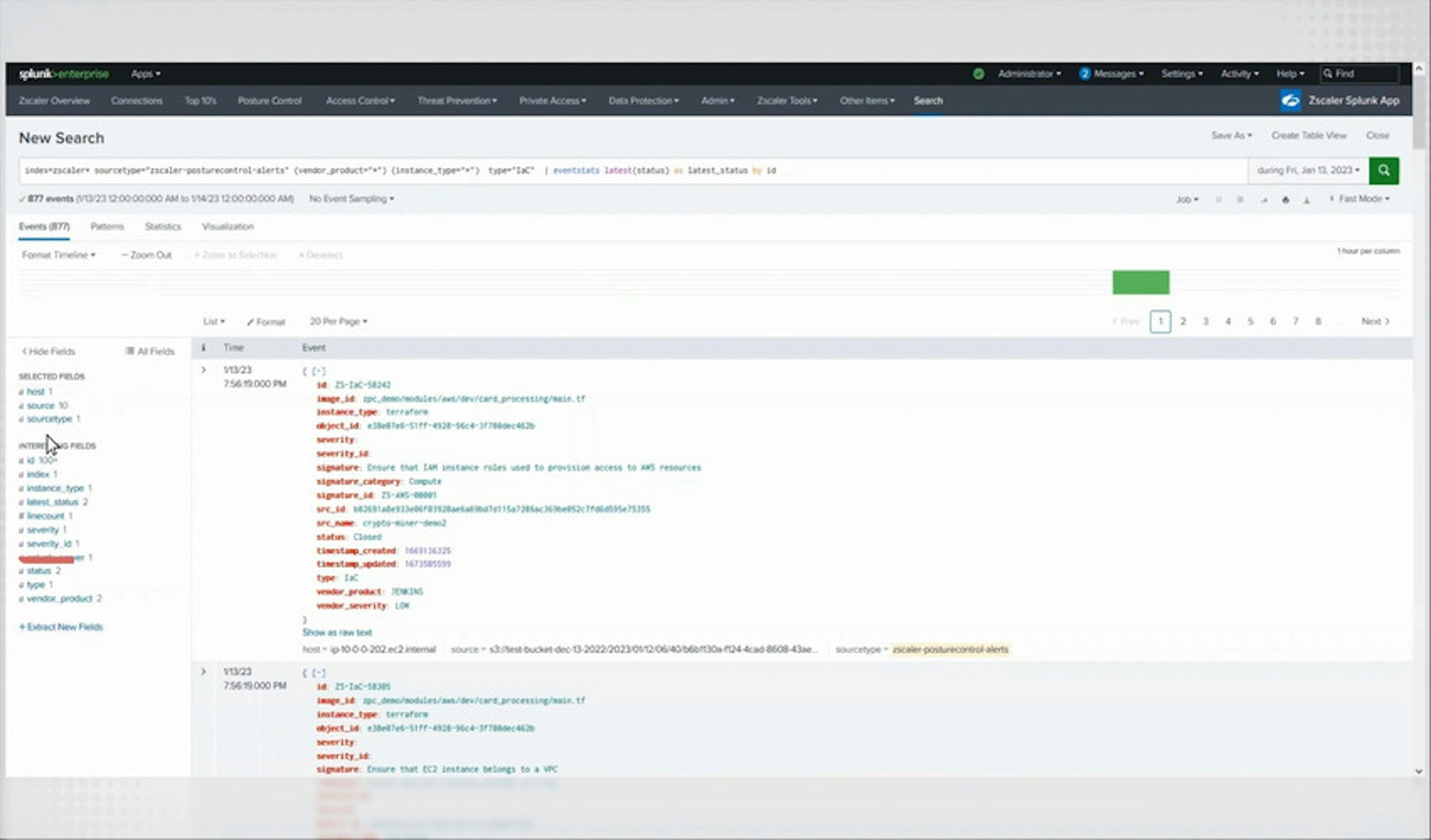

La Zscaler App per Splunk fornisce approfondimenti sulla telemetria di Zscaler, con pannelli di controllo e query di ricerca predefinite.

L'integrazione con Splunk SOAR tramite API consente di completare facilmente attività che altrimenti richiederebbero molto tempo, permettendo agli analisti di concentrarsi sulle minacce emergenti.

Scopri il potere di Zero Trust Exchange

Fai il prossimo passo

Zero trust e analisi

Scopri di più sul modo in cui Zscaler e Splunk possono aiutarti a proteggere la tua impresa.